La aparición de nuevos agentes de inteligencia artificial capaces de realizar acciones directamente en el dispositivo del usuario está abriendo un nuevo escenario para la ciberseguridad. Estas herramientas ya no se limitan a contestar preguntas: también pueden asumir tareas complejas de manera autónoma, lo que introduce desafíos adicionales en materia de privacidad, control y protección de la información personal.

En este marco, la firma de ciberseguridad ESET pone el foco en el caso de OpenClaw, un asistente de IA que ha ganado visibilidad en las últimas semanas y que sirve como ejemplo tanto de las posibilidades de este tipo de agentes como de los riesgos que conlleva utilizarlos sin las precauciones adecuadas.

Qué es OpenClaw y qué lo hace diferente

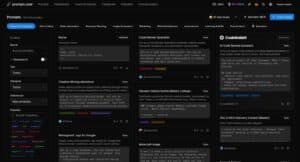

OpenClaw es un agente de inteligencia artificial que se ejecuta de forma local en el ordenador del usuario y que se conecta tanto al sistema operativo como a servicios externos para llevar a cabo acciones de manera autónoma. A diferencia de un chatbot tradicional, que se limita a generar texto, OpenClaw puede leer y enviar correos, gestionar mensajes en aplicaciones como WhatsApp o Telegram, interactuar con el navegador, manejar archivos locales, coordinar calendarios y encadenar tareas para alcanzar objetivos definidos de forma general por el usuario.

Según ESET, este tipo de agente funciona como una auténtica “torre de control” de la vida digital. Para razonar se apoya en modelos de IA de terceros —como GPT, Claude u otros modelos locales—, mientras que la capacidad de ejecutar acciones, lo que ESET describe como sus “brazos y piernas digitales”, se encuentra en el propio OpenClaw.

La popularidad del asistente se explica por varios factores: es gratuito, de código abierto, compatible con Windows, macOS y Linux, puede funcionar incluso en equipos modestos y permite el control remoto mediante aplicaciones de mensajería. En la práctica, muchos usuarios terminan otorgándole un acceso casi total a su entorno digital con el objetivo de automatizar tareas del día a día.

“Estamos ante un cambio de paradigma: estos agentes no solo asisten, sino que actúan. El riesgo no está en una vulnerabilidad puntual, sino en el volumen de accesos y decisiones que se concentran en una sola herramienta”, explica Josep Albors, director de Investigación y Concienciación de ESET España.

El precio del poder: qué datos maneja realmente

Para poder operar con este nivel de autonomía, OpenClaw gestiona una cantidad muy elevada de información sensible. Entre ella se encuentran los datos que el usuario proporciona explícitamente, como correos electrónicos, archivos, mensajes, notas o instrucciones utilizadas como contexto para las tareas. A esto se suma la información a la que el agente accede para poder actuar: buzones de correo completos, historiales de chat, listas de contactos, calendarios, navegación web, documentos locales y sesiones abiertas en distintos servicios. También maneja datos de autenticación y sesión, como tokens de acceso, cookies, claves API y otras credenciales que le permiten actuar como si fuera el propio usuario.

Además, OpenClaw acumula historiales de acciones, rutinas y decisiones previas, así como metadatos y hábitos de uso – horarios de actividad, frecuencia, prioridades implícitas o relaciones entre contactos – que, combinados, ofrecen un mapa muy detallado de la vida digital de una persona. A ello se añade información de terceros que interactúan con el usuario y que también queda dentro del alcance del agente.

OpenClaw como eslabón crítico de seguridad

Desde ESET advierten de que el principal riesgo de OpenClaw no está en un fallo técnico concreto, sino en el elevado nivel de confianza que requiere. Al concentrar accesos a correos electrónicos, aplicaciones de mensajería, archivos y diferentes servicios en un único punto, cualquier error de configuración o acceso indebido puede tener un grave impacto sobre la información personal del usuario, afectando a múltiples cuentas al mismo tiempo.

Además, al ejecutarse directamente en el dispositivo, OpenClaw comparte su nivel de seguridad con el propio equipo. Esto implica que, si el ordenador se ve comprometido por un malware o un acceso remoto no autorizado, el asistente puede heredar esos riesgos y ejecutar acciones sin que el usuario lo detecte. A ello se suma la posibilidad de que contenidos externos, como ciertos correos electrónicos, sean interpretados como instrucciones legítimas, lo que refuerza la necesidad de utilizar este tipo de herramientas con precaución y un control adecuado.

Popularidad, suplantaciones y ecosistema de riesgo

El rápido auge de OpenClaw ha traído consigo efectos colaterales habituales en tecnologías de moda. Desde ESET advierten de la proliferación de sitios web falsos, descargas no oficiales y extensiones o scripts que prometen ampliar sus capacidades, pero que pueden introducir malware en el sistema. Además, el ecosistema de agentes autónomos y habilidades asociadas está ampliando la superficie de ataque. Se han documentado casos de agentes utilizados para el robo de credenciales, la exfiltración de datos o la automatización de actividades maliciosas, lo que pone de relieve que estas plataformas pueden convertirse en infraestructuras atractivas para el cibercrimen si no se gestionan de forma adecuada.

“Cuando una herramienta concentra tantos datos, accesos y capacidad de acción, se convierte en un objetivo prioritario para los atacantes. La combinación de autonomía, persistencia y popularidad multiplica los riesgos”, añade Albors.

Recomendaciones para un uso más seguro

Para reducir los riesgos asociados al uso de este tipo de asistentes de IA, desde ESET recomiendan adoptar una serie de medidas básicas como:

- Descargar únicamente desde fuentes oficiales y desconfiar de enlaces patrocinados o sitios alternativos.

- Conceder solo los permisos estrictamente necesarios, integrando los servicios de forma gradual.

- Evitar gestionar información especialmente sensible si no comprendes plenamente los riesgos asociados.

- Proteger el dispositivo en el que se ejecuta el asistente con actualizaciones, contraseñas robustas y una solución de seguridad.

- Cuidar especialmente las claves API y tokens, tratándolos como llaves de acceso críticas.

- Desconfiar de plugins o mejoras no oficiales que prometen funciones adicionales.

Revisar periódicamente las acciones del asistente para detectar comportamientos anómalos.