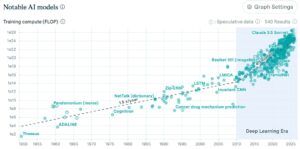

A comienzos de 2026, el debate sobre la IA dejó de girar solo alrededor de “modelos más capaces” y empezó a concentrarse en algo mucho más tangible: quién controla el escritorio. La llegada casi simultánea de Claude Cowork (Anthropic) y OpenClaw (un proyecto abierto que se volvió viral) ha actuado como catalizador de una nueva etapa: agentes capaces de ejecutar tareas reales en un ordenador, con acceso a aplicaciones, archivos y flujos de trabajo. Y, como era previsible, China no se ha limitado a observar: ha olido una nueva categoría de producto y está empujando fuerte.

La premisa es sencilla, pero sus implicaciones son enormes. Si el chatbot vive en una pestaña, el agente vive en el sistema operativo. Ya no se limita a “responder”: puede abrir una app, copiar datos, generar un informe, crear tickets, mover archivos o lanzar automatizaciones. Esa cercanía al “mundo real” del usuario es la que está desatando una carrera que mezcla ingeniería, producto, seguridad… y geopolítica.

Cowork: el salto de Anthropic hacia el “trabajo con el usuario”, no solo conversación

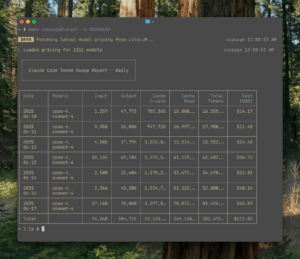

Anthropic presentó Cowork como una vista previa de investigación orientada a que Claude pueda participar de forma más directa en el trabajo diario, con un enfoque explícito en productividad. En su planteamiento, Cowork no es solo “otro modo”: es un paso hacia agentes que colaboran, con integración en el flujo de trabajo, y con una narrativa clara sobre límites y seguridad para evitar que el agente “se convierta en un operador ciego” con permisos excesivos.

En la práctica, Cowork se apoya en una idea clave: conectar a Claude con el contexto de trabajo (documentos, proyectos, herramientas) para que pueda ejecutar tareas complejas de principio a fin, sin que el usuario tenga que “pegar y copiar” constantemente. El movimiento también encaja con una tendencia más amplia de 2025–2026: el auge de estándares y conectores para herramientas (tipo MCP y similares), que convierten a los modelos en el “cerebro” de flujos automatizados.

OpenClaw: un proyecto que se hizo masivo… y encendió alarmas

Si Cowork representa el empuje “de arriba abajo” de un gran proveedor, OpenClaw es el fenómeno “de abajo arriba”: comunidad, viralidad y adopción acelerada. En pocas semanas, el repositorio acumuló una cifra de popularidad extraordinaria en GitHub, un indicador de que la categoría “agente de escritorio” no era una curiosidad, sino una necesidad latente para desarrolladores, creadores y equipos técnicos.

El atractivo es evidente: un agente de escritorio promete hacer (no solo explicar), y hacerlo con un grado de autonomía configurable. Pero esa misma potencia abre la puerta a un problema clásico, solo que amplificado: si el agente ve lo que tú ves y puede ejecutar acciones, también puede equivocarse, ser manipulado o abusado.

Y aquí llega la parte incómoda: varios análisis de seguridad han subrayado que herramientas de este tipo, si se despliegan sin controles estrictos, pueden convertirse en una nueva superficie de ataque. El riesgo no es teórico: cuando un agente puede interactuar con navegador, terminal, carpetas compartidas o sesiones autenticadas, aparecen escenarios de exfiltración, ejecución de acciones no deseadas o abuso de permisos, especialmente si el agente cae en trampas de ingeniería social o “prompt injection”.

El factor China: del interés a la industrialización rápida

La frase “carrera de agentes de escritorio en China” no es un recurso literario: refleja un patrón que se repite en el país cada vez que emerge una plataforma con potencial de mercado masivo. Primero llega la atención de la comunidad técnica; después, la ola de productos; finalmente, la integración con el ecosistema local (modelos, mensajería, servicios corporativos).

Medios del sector han señalado que el interés por OpenClaw y Cowork ha contribuido a acelerar esta dinámica, con una atención particular en cómo llevar estos agentes al terreno real: automatización empresarial, atención al cliente, flujos internos, ventas, operaciones y, especialmente, productividad en entornos donde el escritorio sigue siendo el “centro nervioso” del trabajo.

Además, hay un matiz importante: a diferencia de otros mercados, China tiene un incentivo extra por maximizar compatibilidad con modelos y servicios domésticos, y por reducir dependencias externas. Ese encaje local puede marcar la diferencia entre un agente “demostración” y un agente “producto”.

La gran batalla no es de modelos: es de permisos, auditoría y confianza

El mensaje de fondo es que la competición real no se decide solo por “quién razona mejor”, sino por quién construye el mejor perímetro de seguridad alrededor del razonamiento.

En un agente de escritorio, la conversación deja de ser el canal principal y pasa a ser un detalle: lo crítico es el sistema de permisos, la separación de entornos, la trazabilidad (logs), el control de acciones destructivas y la confirmación humana cuando toca. Dicho de otro modo: el agente puede ser brillante, pero si opera con barra libre, es un riesgo operativo.

Aquí, la industria está convergiendo en una idea: autonomía sí, pero con barandillas duras. Y eso conecta directamente con el interés de empresas y administradores de sistemas: un agente útil en producción tiene que parecerse más a un usuario “encapsulado y auditado” que a un superusuario invisible.

Qué deberían mirar equipos técnicos antes de adoptar un agente de escritorio

Para organizaciones que estén valorando agentes tipo Cowork/OpenClaw (o alternativas que están apareciendo a gran velocidad), hay una lista corta de preguntas que separa una adopción seria de una demo:

- Principio de mínimo privilegio: ¿qué carpetas, apps y credenciales ve el agente? ¿Se puede limitar por proyecto?

- Entorno aislado: ¿se ejecuta en un usuario sin privilegios, un contenedor o una VM? ¿Hay segmentación de red?

- Acciones sensibles con confirmación: correo saliente, pagos, cambios de configuración, borrados, movimientos masivos.

- Registro y auditoría: ¿queda traza de cada acción y su causa? ¿Se puede revisar a posteriori?

- Resiliencia ante “prompt injection”: si el agente navega, ¿cómo se protege frente a instrucciones maliciosas embebidas en páginas, documentos o correos?

En 2026, esta checklist ya no es “paranoia”: es el precio de entrada para que un agente de escritorio sea un activo, no un incidente.

Preguntas frecuentes

¿Qué es un “agente de escritorio” y en qué se diferencia de un chatbot?

Un agente de escritorio no solo responde: puede ejecutar tareas en el ordenador (apps, archivos, navegador, automatizaciones), por lo que requiere permisos, controles y auditoría.

¿Por qué se habla de una carrera de agentes de escritorio en China?

Porque la categoría encaja con el enfoque de industrialización rápida: adopción comunitaria, creación de productos y adaptación al ecosistema local (servicios y modelos domésticos).

¿Cuáles son los principales riesgos de seguridad al usar agentes con acceso al escritorio?

Permisos excesivos, ejecución de acciones no deseadas, abuso de sesiones autenticadas y ataques de “prompt injection” a través de web, correo o documentos.

¿Cómo puede una empresa adoptar agentes de escritorio sin comprometer sus sistemas?

Con mínimo privilegio, aislamiento (VM/contenedor/usuario dedicado), confirmación humana en acciones críticas, registro exhaustivo y políticas claras de acceso a datos y herramientas.