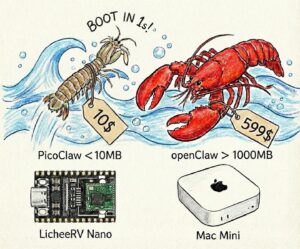

El ecosistema de OpenClaw, el asistente agéntico open source que se ha vuelto viral en el mundo tech, empieza a moverse a velocidad de comunidad: no solo crecen los casos de uso, también aparecen herramientas para “domesticar” su operación diaria. En ese contexto se está haciendo hueco ClawControl, un cliente multiplataforma que busca convertir la experiencia de usar OpenClaw en algo más parecido a administrar un servicio moderno que a pelearse con terminales, pestañas y sesiones dispersas.

La propuesta es clara: una aplicación de escritorio y móvil, construida con Electron, React y TypeScript, que se conecta a una instancia de OpenClaw vía WebSocket y ofrece una interfaz unificada para hablar con agentes, lanzar subagentes, revisar herramientas, gestionar trabajos programados y tocar configuración del servidor sin salir del panel. El proyecto, además, se publica bajo licencia MIT, lo que facilita que equipos de desarrollo lo auditen, lo adapten y lo integren en su propia operativa.

De “chat con un agente” a operar varios a la vez

Uno de los puntos diferenciales de ClawControl es su foco en el trabajo en paralelo. En vez de tratar a OpenClaw como un único chat lineal, la aplicación incorpora concurrencia de agentes con aislamiento por sesión, de forma que se puedan mantener conversaciones simultáneas sin que el streaming de respuestas se mezcle. Para quien trabaja con flujos agénticos (investigación, extracción, preparación de tareas, revisión de código), esto cambia el ritmo: se parece más a tener varias “consolas” abiertas, cada una con su propio contexto y su propia salida.

En esa misma línea, ClawControl incorpora subagent spawning: la posibilidad de abrir subagentes aislados para ejecutar tareas en paralelo, con bloques de estado integrados en la conversación y opciones de ventana emergente. En la práctica, esto acerca el concepto de “delegación” a una UI operativa: el usuario puede lanzar un subproceso, observar su progreso y volver al hilo principal sin perder la trazabilidad.

Visibilidad de herramientas, sesiones y lo que está pasando “por debajo”

Si algo frena a muchos administradores y desarrolladores cuando prueban agentes es la falta de visibilidad: “¿qué está ejecutando exactamente?”, “¿qué herramienta ha llamado?”, “¿qué credenciales están en juego?”. ClawControl intenta cubrir ese hueco mostrando tool calls en línea, de manera que el operador pueda ver las llamadas a herramientas a medida que el agente trabaja.

El cliente también incluye gestión de sesiones con indicadores de mensajes no leídos, perfiles de agentes (crear, borrar, navegar por configuraciones y ficheros de workspace) y un modo de pensamiento con razonamiento visible para tareas complejas. Este último punto, aun siendo útil para depuración, también abre un debate habitual en entornos corporativos: qué nivel de detalle conviene exponer y cómo se gestiona el logging cuando el agente está procesando información sensible.

Skills, seguridad y el factor “supply chain”

En el mundo agéntico, la extensión por “skills” es inevitable… y también lo es el riesgo de cadena de suministro. ClawControl incorpora un Skill Browser (ClawHub) con búsqueda e instalación “a un clic”, y añade un detalle interesante: badges de escaneo con VirusTotal asociados a esas habilidades.

No es una solución mágica —un badge no sustituye auditoría ni sandboxing—, pero sí refleja que el proyecto está pensando en un problema real: cuando una plataforma permite instalar extensiones que pueden ejecutar acciones, el control de procedencia y reputación se convierte en parte del producto, no en una nota al pie.

Gestión de cron y configuración del servidor desde la interfaz

Más allá del “chat bonito”, ClawControl se mete en territorio de sysadmin: ofrece una vista para cron jobs con estado y control de ejecución, y un editor de Server Settings que permite modificar parámetros del servidor de OpenClaw desde la propia aplicación.

Ese apartado es especialmente relevante para entornos donde OpenClaw se usa como servicio interno. Según describe el proyecto, el panel permite editar defaults de agente, herramientas/memoria y canales (mensajería), con control de cambios (“dirty tracking”) y detección de conflictos por hash. Tras aplicar cambios, el servidor se reinicia y el cliente reconecta. Es el tipo de flujo que, bien asegurado, reduce fricción en pruebas y despliegues; mal asegurado, puede convertirse en un punto de fallo operativo.

Conexión local, Tailscale y el eterno problema de los certificados

ClawControl asume un patrón muy común en 2026: OpenClaw autoalojado y acceso desde distintos dispositivos. En el README se recomiendan endpoints WebSocket (ws:// o wss://) y se menciona explícitamente la conexión a través de Tailscale, lo que encaja con una filosofía “no expongas el servicio a Internet si no hace falta”.

También contempla el caso típico de laboratorio o despliegue interno con TLS propio: cuando hay certificados autofirmados o no confiables, la app puede detectar el error y guiar al usuario para aceptar el certificado en el navegador antes de reconectar. Es un detalle pequeño, pero importante, porque la experiencia real de administración suele romperse justo en esos bordes.

Un cliente que llega en un momento político del open source agéntico

La aparición de herramientas como ClawControl no ocurre en el vacío. OpenClaw ha ganado visibilidad no solo por sus capacidades, sino por el debate que arrastra: agentes personales, automatización “de verdad” y el choque entre open source, producto y gobernanza. En paralelo, Sam Altman ha anunciado que el creador de OpenClaw, Peter Steinberger, se incorpora a OpenAI para trabajar en la “próxima generación de agentes personales”, y que OpenClaw seguirá como proyecto open source bajo una fundación con apoyo continuado. Ese tipo de movimientos suelen acelerar ecosistemas: más usuarios, más forks, más clientes, más integraciones… y también más presión sobre seguridad, estándares y compatibilidad.

Para sysadmins y desarrolladores, el mensaje es doble: por un lado, los agentes dejan de ser “una demo” y pasan a necesitar tooling serio; por otro, cuanto más crece el ecosistema, más importante se vuelve operar con criterio (red privada, control de acceso, auditoría, políticas de skills y límites de herramientas).

Preguntas frecuentes

¿Qué es ClawControl y para qué sirve en un entorno técnico?

Es un cliente multiplataforma (escritorio y móvil) que se conecta a una instancia de OpenClaw y permite gestionar sesiones, agentes, subagentes, skills, cron jobs y configuración del servidor desde una interfaz unificada.

¿Cómo se recomienda conectarlo a un OpenClaw autoalojado sin exponerlo a Internet?

El enfoque más habitual es conectarlo por red local o mediante una VPN tipo Tailscale, usando un endpoint WebSocket del servidor. Así se reduce superficie de ataque y se mantiene el acceso controlado por identidad de red.

¿Qué riesgos introduce instalar skills o extensiones en un asistente agéntico?

El principal riesgo es de cadena de suministro: una habilidad puede ejecutar acciones o acceder a datos, así que conviene tratarla como código de terceros (revisión, permisos mínimos, sandbox si es posible, y políticas internas).

¿Qué diferencia hay entre autenticación por token y por contraseña en el gateway?

La autenticación por token suele facilitar rotación y control granular en despliegues operativos; la contraseña puede ser más simple, pero normalmente requiere más disciplina para evitar reutilización, filtrados accidentales y accesos persistentes.