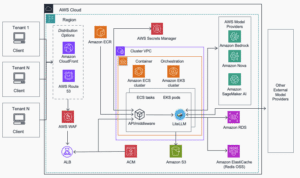

Las herramientas de inteligencia artificial generativa han transformado radicalmente la manera en que trabajamos, creamos y gestionamos información. En Amazon Web Services (AWS), la seguridad es prioritaria. Con esta consigna, Amazon Bedrock ha implementado controles de seguridad y estrategias recomendadas para proteger aplicaciones y datos. Este artículo analiza las medidas de seguridad y estrategias prácticas proporcionadas por los agentes de Amazon Bedrock para proteger las interacciones de IA frente a inyecciones de comandos indirectas, asegurando que las aplicaciones sean seguras y confiables.

Las inyecciones de comandos indirectas representan un desafío más complejo de detectar que las inyecciones directas. Este tipo de ataque ocurre cuando actores malintencionados insertan instrucciones ocultas en contenido aparentemente inofensivo, como documentos, correos electrónicos o sitios web procesados por un sistema de IA. Cuando un usuario desprevenido solicita a su asistente de IA un resumen de dicho contenido contaminado, las instrucciones ocultas pueden tomar el control de la IA y causar, por ejemplo, la exfiltración de datos o la propagación de desinformación. Por ello, es esencial comprender y mitigar los riesgos asociados a las inyecciones indirectas.

Este tipo de amenazas es similar a la inyección SQL, ya que utiliza la concatenación de código fiable con entradas no fiables para operar. Esto ocurre cuando un modelo de lenguaje grande (LLM) procesa contenido no confiable. Si las instrucciones maliciosas tienen éxito, podrían manipular el contexto de la conversación, lo que conlleva a graves peligros de seguridad, como la manipulación de sistemas o la ejecución de código de manera remota.

Lo crítico de estos ataques es que los comandos inyectados pueden ser invisibles para el usuario humano, escondiéndose en caracteres Unicode o en texto translúcido. Un simple pedido de resumen al asistente de IA podría concluir en acciones no deseadas, como la eliminación de correos electrónicos.

No existe una solución única para la remediación de inyecciones indirectas, ya que depende de la arquitectura de la aplicación. La estrategia de defensa debe ser de múltiples capas, incorporando controles de seguridad y medidas preventivas. Los agentes de Amazon Bedrock han identificado vectores que deben protegerse: la entrada y salida del usuario y las herramientas, así como la respuesta final del agente.

Una estrategia efectiva es requerir la confirmación del usuario antes de realizar funciones críticas. Además, Amazon Bedrock Guardrails ofrece capacidades robustas de filtrado de contenido que bloquean temas no permitidos o datos sensibles. Se debería practicar una ingeniería de comandos segura que enseñe al LLM a reconocer y evitar instrucciones maliciosas.

Otras tácticas incluyen el control de acceso y el uso de entornos controlados para defenderse de inyecciones. Un sistema exhaustivo de monitoreo y registro puede detectar patrones inusuales en las interacciones, como picos de consultas o estructuras repetitivas de comandos, lo que mejora la capacidad de respuesta ante potenciales inyecciones.

En resumen, implementar un enfoque de defensa en profundidad y mantenerse alerta puede disminuir considerablemente la vulnerabilidad ante inyecciones indirectas. La seguridad no es un estado permanente, sino un compromiso continuo que debe adaptarse con el tiempo. La cuidadosa implementación de estas estrategias permitirá a los agentes de Amazon Bedrock ofrecer capacidades poderosas y operar de manera segura según lo planeado.