Google lleva años usando Inteligencia Artificial para mejorar tareas de seguridad que, vistas desde fuera, parecen pequeñas. Una de ellas es saber qué tipo de archivo acaba de entrar en un sistema. Puede sonar trivial, pero no lo es. Antes de abrir un adjunto, analizar un documento, ejecutar un script o enviar un fichero a un escáner, cualquier plataforma necesita responder a una pregunta básica: qué es exactamente este archivo.

Ahí entra Magika, una herramienta de identificación de tipos de archivo basada en aprendizaje profundo que Google publicó como código abierto y que ahora gana relevancia por el auge de la IA agéntica. Los agentes ya no se limitan a contestar preguntas. Leen repositorios, abren documentos, procesan correos, consultan bases de datos, ejecutan comandos y toman decisiones sobre archivos. Si el sistema se equivoca al identificar un fichero, todo lo que ocurre después puede quedar comprometido.

Qué hace Magika y por qué es diferente

Magika no es un antivirus. Tampoco es un detector de malware ni una herramienta de respuesta ante incidentes. Su función es más concreta: identificar el tipo real de un archivo a partir de su contenido, no solo por la extensión o por reglas simples. Es decir, ayuda a distinguir si un fichero es un PDF, una imagen, un script, un documento Office, un archivo comprimido, código fuente, configuración o datos binarios desconocidos.

La identificación de archivos se ha basado durante décadas en herramientas como file y libmagic, que comparan cabeceras y patrones con una base de reglas escritas a mano. Ese enfoque sigue siendo útil, pero tiene límites. Muchos formatos modernos se parecen, los lenguajes de programación pueden compartir estructuras, las extensiones se pueden falsificar y los atacantes pueden crear archivos diseñados para confundir a las herramientas tradicionales.

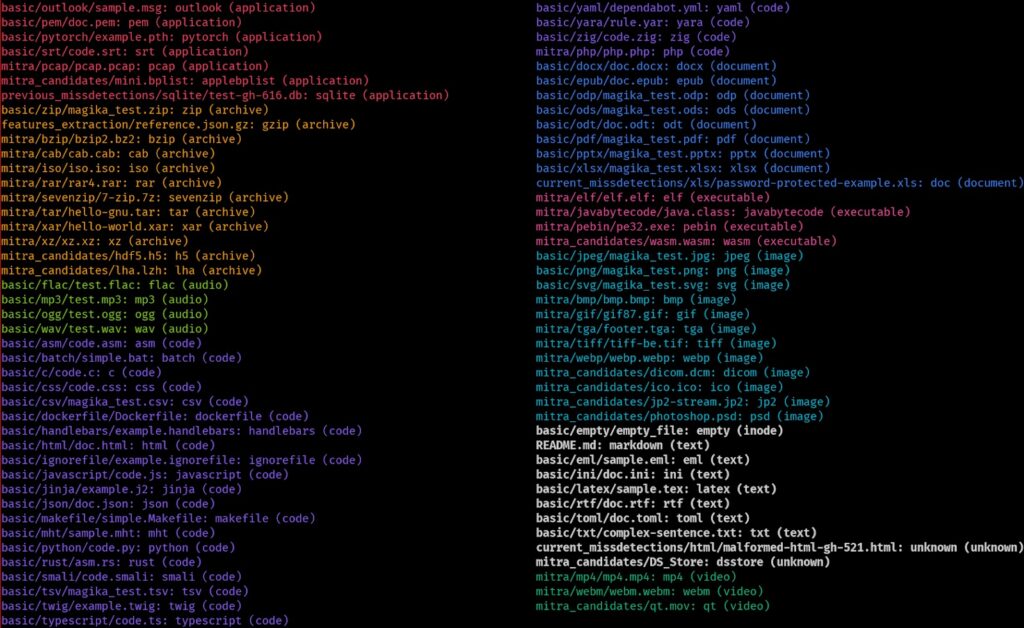

Magika usa un modelo de aprendizaje profundo optimizado. Google explica que fue entrenado y evaluado con alrededor de 100 millones de muestras en más de 200 tipos de contenido, tanto binarios como textuales. En su conjunto de pruebas, la herramienta alcanza una precisión media cercana al 99 % y puede identificar archivos en unos milisegundos incluso en una sola CPU. Además, está disponible como herramienta de línea de comandos en Rust, API de Python y bindings para otros lenguajes.

| Característica | Qué aporta |

|---|---|

| Modelo de IA compacto | Identificación rápida sin depender de una gran infraestructura |

| Más de 200 tipos de contenido | Cobertura para documentos, código, imágenes, binarios y configuraciones |

| Precisión media cercana al 99 % | Menos errores frente a métodos clásicos en el conjunto de prueba de Google |

| Inferencia en unos 5 ms | Uso viable en pipelines masivos y sistemas interactivos |

| Ejecución local | No requiere enviar el archivo a un servicio externo |

| Código abierto | Puede integrarse en herramientas de seguridad, desarrollo y análisis |

Por qué importa en la era de los agentes de IA

El interés por Magika ha crecido porque la IA agéntica está cambiando la relación entre las aplicaciones y los archivos. Un chatbot tradicional podía recibir texto y devolver texto. Un agente, en cambio, puede abrir un proyecto entero, leer decenas de ficheros, modificar código, lanzar pruebas, consultar una hoja de cálculo o procesar un adjunto de correo.

Eso amplía la superficie de ataque. Un archivo puede contener una instrucción maliciosa para el agente, una configuración que active herramientas peligrosas, un script disfrazado, un documento políglota o un contenido preparado para explotar el parser que lo procese. En este escenario, confiar en la extensión del archivo es una mala idea. Un .png no siempre es una imagen inocente y un .txt puede no ser solo texto.

Magika aporta una primera barrera defensiva. No decide si algo es seguro, pero ayuda a que el sistema no parta de una premisa equivocada. Si un agente va a abrir, resumir, convertir o ejecutar un archivo, la plataforma puede usar Magika para comprobar antes qué tipo de contenido parece contener y aplicar políticas distintas: abrirlo en modo solo lectura, aislarlo en un sandbox, rechazarlo, enviarlo a un escáner especializado o pedir confirmación humana.

Esta capa puede ser especialmente útil en entornos de IA empresarial. Los agentes conectados a repositorios, gestores documentales, correo corporativo o sistemas internos necesitan controles previos. La seguridad no puede limitarse al prompt. También debe cubrir los ficheros, las herramientas, los permisos, las rutas del sistema y las acciones que el agente puede desencadenar.

Una pieza pequeña con impacto en seguridad

Google ya usa Magika internamente para ayudar a enrutar archivos de Gmail, Drive y Safe Browsing hacia los escáneres adecuados de seguridad y políticas de contenido. Según la documentación del proyecto, esta infraestructura procesa cientos de miles de millones de muestras a la semana. También se ha integrado con VirusTotal y abuse.ch, dos referencias habituales para análisis de amenazas y malware.

La decisión de publicarla como código abierto tiene valor para la comunidad de seguridad. Equipos pequeños, proveedores de software, startups de IA, departamentos de IT y desarrolladores de agentes pueden integrar una capacidad que normalmente estaría reservada a grandes plataformas. No sustituye a un sistema completo de protección, pero puede mejorar una fase que muchas veces se da por hecha.

El diseño también es importante. Magika incluye un sistema de umbrales por tipo de contenido. Si el modelo no tiene suficiente confianza, puede devolver una etiqueta genérica, como documento de texto genérico o datos binarios desconocidos. En seguridad, esa prudencia importa. Es preferible decir “no estoy seguro” y elevar el análisis que clasificar mal un archivo peligroso.

La herramienta encaja en una tendencia más amplia: aplicar modelos pequeños y especializados a problemas concretos de seguridad. No todo necesita un modelo enorme. A veces, una red neuronal compacta, rápida y bien entrenada puede resolver mejor una tarea estrecha que un sistema generalista. Magika no intenta razonar como un analista; intenta hacer muy bien una comprobación inicial que afecta a todo el flujo posterior.

El nuevo mínimo para agentes más seguros

La llegada de agentes capaces de actuar sobre archivos obliga a revisar muchas prácticas. Ya no basta con decir que una herramienta de IA “lee documentos”. Hay que preguntar cómo identifica esos documentos, qué hace con formatos inesperados, qué ocurre con archivos comprimidos, cómo maneja scripts, qué parsers utiliza, qué permisos tiene y qué registros deja.

Magika puede convertirse en una pieza de esa arquitectura defensiva. Un agente que analiza adjuntos de correo podría clasificar primero cada archivo. Un asistente de programación podría revisar tipos reales antes de abrir un repositorio no confiable. Una plataforma RAG podría evitar indexar contenido que no corresponde con la extensión declarada. Un sistema de automatización empresarial podría impedir que un supuesto documento termine tratado como ejecutable.

Aun así, no conviene exagerar. Magika no impide por sí sola una inyección de prompt, no detecta todas las cargas maliciosas y no reemplaza la revisión de permisos, el aislamiento, la validación de entradas ni el análisis dinámico. Su valor está en ocupar el primer paso: identificar bien el terreno antes de caminar por él.

Para el mundo de la IA, ese primer paso empieza a ser esencial. Cuanto más autónomos sean los agentes, más importante será que no trabajen a ciegas con archivos no verificados. La seguridad de la IA no dependerá solo de modelos más alineados o mejores políticas de uso, sino también de componentes pequeños, rápidos y fiables que controlen lo que entra y sale del sistema.

Magika recuerda algo sencillo: antes de pedirle a una IA que actúe, conviene saber con precisión sobre qué está actuando. En la próxima generación de agentes, esa comprobación puede marcar la diferencia entre una automatización útil y una cadena de riesgo difícil de controlar.

Preguntas frecuentes

¿Qué es Magika?

Magika es una herramienta de Google de código abierto que usa aprendizaje profundo para identificar el tipo real de un archivo a partir de su contenido.

¿Magika detecta malware?

No. No es un antivirus ni una herramienta de análisis de amenazas. Su función es identificar el tipo de archivo para que otros sistemas apliquen el tratamiento correcto.

¿Por qué es importante para los agentes de IA?

Porque los agentes pueden abrir, leer y procesar archivos de forma autónoma. Si no saben qué tipo de archivo manejan, pueden enviarlo al parser equivocado o aplicar una política de seguridad incorrecta.

¿Quién puede usar Magika?

Cualquier desarrollador o equipo de seguridad puede integrarla. Está disponible como herramienta de línea de comandos, API de Python y bindings para varios lenguajes.