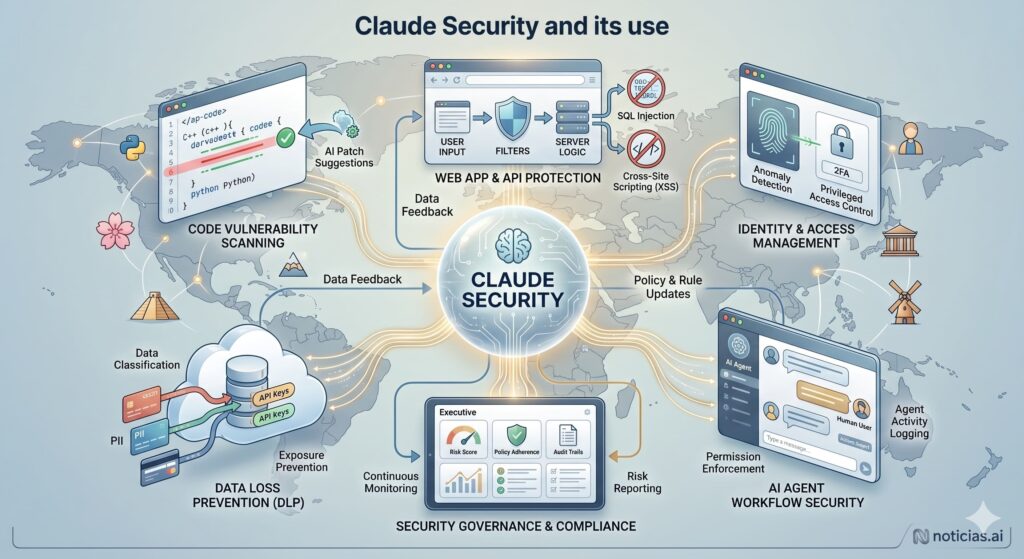

Anthropic ha abierto en beta pública Claude Security, una nueva capacidad integrada en Claude.ai para escanear bases de código, detectar vulnerabilidades y proponer parches que después deben ser revisados por personas. La herramienta llega en un momento en el que los equipos de desarrollo y seguridad empiezan a asumir una realidad incómoda: el volumen de código que hay que auditar crece más rápido que la disponibilidad de expertos capaces de revisarlo en profundidad.

La propuesta de Claude Security no sustituye a un equipo de seguridad ni convierte la revisión humana en algo prescindible. Su valor está en otro punto: usar un agente de inteligencia artificial capaz de leer contexto entre archivos, seguir flujos de datos, razonar sobre patrones complejos y reducir el ruido que tantas veces generan los analizadores tradicionales. En vez de limitarse a buscar coincidencias de reglas, intenta entender cómo se comporta una aplicación y dónde puede aparecer una ruta de ataque real.

Una herramienta pensada para empresas, no para escaneos improvisados

Claude Security está disponible en versión beta pública para organizaciones con plan Claude Enterprise. Para usarlo, la empresa debe tener habilitado Claude Code en la web, activar el uso adicional para la facturación por consumo, instalar la aplicación de GitHub de Anthropic y conceder acceso a los repositorios que se quieran revisar. Por ahora, el soporte se limita a repositorios alojados en GitHub.com.

La herramienta se ejecuta desde Claude.ai o desde la ruta específica de Claude Security. El usuario selecciona el repositorio, puede acotar el análisis a una rama o directorio concreto y lanza el escaneo. En repositorios grandes, Anthropic recomienda limitar el alcance a módulos o subdirectorios para aumentar la probabilidad de éxito y evitar análisis demasiado amplios que compliquen la revisión posterior.

Cada hallazgo incluye una descripción del problema, ubicación en el código, impacto, pasos de reproducción, corrección recomendada, severidad, categoría, repositorio, rama y estado. Si el equipo lo considera un falso positivo o un riesgo no aplicable, puede descartarlo indicando el motivo. Si quiere actuar, puede abrir una sesión de Claude Code centrada en esa vulnerabilidad para revisar el parche sugerido.

Esta parte es importante. Claude Security no debería entenderse como un botón mágico para corregir código. La propia Anthropic insiste en que los parches son propuestas para revisión humana. En seguridad, aceptar cambios automáticos sin entenderlos puede generar nuevos problemas, romper lógica de negocio o introducir regresiones. La utilidad está en acelerar el descubrimiento, documentar el riesgo y ayudar al equipo a llegar antes a una corrección razonable.

Qué vulnerabilidades busca Claude Security

La clasificación de hallazgos cubre muchas de las familias habituales de seguridad en aplicaciones. Entre ellas aparecen inyecciones SQL, comandos, código o XSS; problemas de XXE y ReDoS; traversal de rutas, SSRF y redirecciones abiertas; fallos de autenticación y autorización; IDOR o BOLA; CSRF; condiciones de carrera; errores de seguridad de memoria; mal uso criptográfico; deserialización insegura; y problemas de protocolo o codificación, como envenenamiento de caché o confianza excesiva en longitudes declaradas.

La severidad no se asigna solo por categoría. Anthropic explica que depende de la explotabilidad dentro de cada base de código. Una inyección de comandos expuesta en una API pública sin autenticación puede ser alta. Una inyección SQL detrás de autenticación y con precondiciones concretas puede ser media. Un canal lateral difícil de explotar y con muchas condiciones previas puede quedarse en baja.

Ese enfoque es más útil que una clasificación rígida, porque en seguridad el contexto lo cambia todo. No es lo mismo una vulnerabilidad en una herramienta interna aislada que en un endpoint público con millones de usuarios. Tampoco tiene el mismo impacto un bug alcanzable sin autenticación que otro que requiere permisos administrativos, interacción del usuario y conocimiento previo del sistema.

Claude Security intenta además validar sus hallazgos antes de mostrarlos. Según Anthropic, cada resultado pasa por una verificación multietapa en la que el propio sistema cuestiona sus conclusiones. La promesa es reducir falsos positivos y presentar menos informes inútiles. Aun así, la compañía reconoce que los escaneos son estocásticos por diseño: no funcionan como un analizador estático tradicional con reglas fijas y resultados idénticos en cada ejecución, sino como un agente que adapta su análisis al contexto.

Ese punto tiene ventajas y límites. La ventaja es que puede encontrar vulnerabilidades lógicas que no aparecen con patrones simples. El límite es que dos ejecuciones pueden no producir exactamente el mismo resultado. Por eso, para entornos empresariales, lo razonable es integrar la herramienta dentro de un proceso de seguridad: cadencias de escaneo, responsables claros, revisión de severidades, exportación a Jira o Slack, webhooks, evidencias para auditoría y criterios de descarte documentados.

La IA entra en una nueva fase de ciberseguridad defensiva

Claude Security forma parte de un movimiento más amplio. Anthropic ya había presentado capacidades de revisión automatizada con Claude Code y, en 2026, publicó Claude Code Security en preview de investigación. La compañía plantea estas herramientas como una forma de poner capacidades avanzadas de ciberseguridad al servicio de defensores, no solo de grandes laboratorios o equipos muy especializados.

La necesidad es evidente. Muchas organizaciones tienen más repositorios que revisores expertos. Las auditorías manuales llegan tarde o se concentran en cambios concretos. Los escáneres SAST y DAST ayudan, pero suelen generar ruido y pueden quedarse cortos ante vulnerabilidades que dependen de lógica de negocio, interacciones entre componentes o flujos de datos repartidos entre varios archivos.

La experiencia reciente de Mozilla con Claude Mythos Preview en Firefox muestra hacia dónde va el sector. La fundación explicó que había corregido cientos de bugs de seguridad en un solo mes con ayuda de modelos de IA y una tubería interna de análisis, triage y validación. No todo ese trabajo era simplemente “preguntar a un modelo”, sino construir un sistema alrededor: infraestructura, pruebas, revisión humana y proceso de parcheo.

Esa es probablemente la clave para usar Claude Security bien. La herramienta puede ayudar a encontrar problemas que antes pasaban desapercibidos, pero solo será valiosa si las empresas tienen capacidad de actuar sobre los hallazgos. Un escáner que genera una lista enorme de vulnerabilidades sin dueño acaba creando otra cola más. Anthropic recomienda asignar proyectos por repositorio, servicio o equipo, programar escaneos con una cadencia razonable y vincular los resultados a los procesos que ya utiliza la organización.

También hay limitaciones prácticas que conviene no ignorar. Claude Security se cobra al coste directo de tokens, sin tarifa adicional de plataforma, pero el gasto dependerá del tamaño y número de escaneos. No permite configurar severidades de forma personalizada por ahora. No soporta repositorios que no estén en GitHub.com. Y, según la documentación de soporte, no ofrece retención cero de datos en todos los casos, ya que Anthropic puede retener información cuando sea requerido por ley o para abordar violaciones de su política de uso.

La restricción de alcance también es clara: solo debe usarse para escanear código que pertenezca a la organización o sobre el que tenga todos los derechos necesarios. No está pensado para que una empresa escanee repositorios de terceros, proyectos open source ajenos o código licenciado sin autorización.

Un cambio útil, pero con responsabilidad

Claude Security puede ser una ayuda importante para equipos que necesitan revisar más código con menos tiempo. Puede encontrar rutas de ataque que un escáner tradicional no detectaría, acelerar la corrección y acercar la revisión de seguridad al flujo real de desarrollo. Pero no elimina la necesidad de criterio técnico.

Las empresas que lo adopten deberían tratarlo como una capa más dentro de su estrategia AppSec. SAST, DAST, revisión manual, threat modeling, pruebas de penetración, análisis de dependencias, gestión de secretos, revisión de arquitectura y formación siguen siendo necesarios. La IA añade profundidad y velocidad, pero no sustituye una cultura de desarrollo seguro.

La parte más interesante es que estas herramientas pueden cambiar el equilibrio defensivo. Durante años, los atacantes han aprovechado mejor la automatización que muchas organizaciones. Si los equipos de desarrollo pueden escanear repositorios completos, priorizar riesgos y corregir antes, la ventana de exposición se reduce. La seguridad pasa de auditorías puntuales a revisión continua asistida por IA.

También puede democratizar parte del conocimiento experto, siempre que no quede restringida a unas pocas corporaciones. Por ahora, Claude Security está en Claude Enterprise, lo que la sitúa claramente en el mercado empresarial. El siguiente reto del sector será lograr que capacidades similares lleguen también a equipos medianos, mantenedores de software crítico y proyectos que no tienen grandes presupuestos de seguridad.

La llegada de Claude Security confirma una tendencia: la IA ya no solo ayuda a escribir código, también empieza a auditarlo. Eso obliga a cambiar hábitos. Escribir más rápido no sirve de mucho si se multiplican las vulnerabilidades. La nueva productividad del software tendrá que medirse también por la capacidad de encontrar y corregir fallos antes de que lleguen a producción.

Preguntas frecuentes

¿Qué es Claude Security?

Claude Security es una capacidad integrada en Claude.ai que escanea repositorios de código para detectar vulnerabilidades, explicar su impacto y proponer parches revisables por equipos humanos.

¿Quién puede usar Claude Security?

Actualmente está disponible en beta pública para organizaciones con Claude Enterprise que tengan Claude Code en la web habilitado, uso adicional activado y la aplicación de GitHub de Anthropic instalada.

¿Claude Security modifica el código automáticamente?

No debería entenderse así. Puede generar parches sugeridos, pero los cambios deben revisarse y aprobarse por personas antes de aplicarse.

¿Qué limitaciones tiene ahora mismo?

Por ahora soporta repositorios en GitHub.com, los escaneos se cobran por consumo de tokens, la severidad no es configurable y los resultados pueden variar entre ejecuciones porque el análisis es agentic y estocástico.

vía: Claude Security